Spis treści

- Co oznacza nadmierne ujawnienie danych w nagraniach z incydentów?

- Kiedy można zawęzić anonimizację twarzy?

- Praktyczny workflow przygotowania klipu bez nadmiernego ujawniania danych

- Zakres i ograniczenia, które warto jasno ustalić z interesariuszami

- Scenariusze publikacji i cele redakcji danych

- Lista kontrolna jakości dla zespołów technicznych

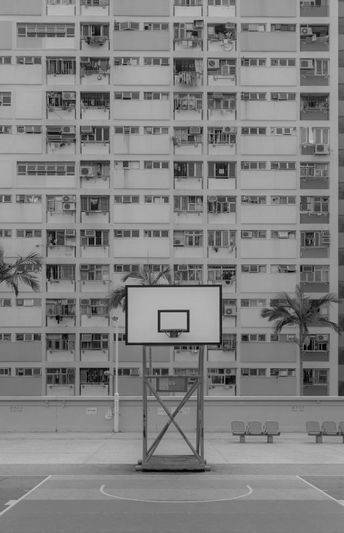

- FAQ - nagrania z incydentów w mieszkalnictwie publicznym