Spis treści

- Dlaczego dostęp rodziców do monitoringu CCTV w placówce opieki nad dziećmi stwarza szczególne ryzyka dla prywatności?

- Amerykański kontekst prawny, który warto brać pod uwagę

- Praktyczny, 5-etapowy workflow udostępniania nagrań CCTV rodzicom

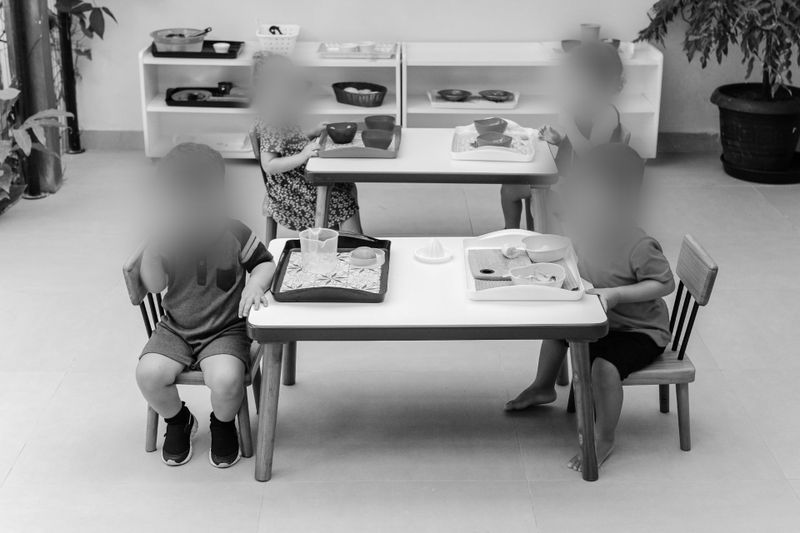

- Jak wygląda „wystarczający” poziom anonimizacji w realiach żłobków i przedszkoli?

- Planowanie scenariuszy dla placówek opieki nad dziećmi w USA

- Narzędzia odpowiednie dla placówek opieki nad dziećmi - z jasno określonymi ograniczeniami detekcji

- Jak zespoły zwykle wdrażają privacy by design w praktyce?

- FAQ: Dostęp rodziców do monitoringu CCTV w żłobkach i przedszkolach w USA